Блог про блоги от Дмитрия Донченко

неКраткое описание про блоги и блоггеровАрхив | Безопасность RSS лента для этой рубрики

Защита email от спаммеров в вашем блоге

Сегодняшняя задача, спрятать email адрес, на страницах вашего блога от спаммеров и ботов, которые охотятся за адресами на сайтах, для того чтобы потом рассылать спам.

Вариантов решения задачи несколько:

Продолжить чтение...Уязвимость в Timthumb.php

21 декабря 2011

В последнее время все чаще обращаются люди у которых взломали WordPress блог, выглядит это всегда по разному, иногда появляется какая-то непонятная реклама на блоге, иногда просто ссылки которые вы не проставляли, иногда это вообще не заметно, но через сервер на котором расположен блог проводят рассылку спама и прочие всякие гадости.

Самый популярный способ взлома блога на данный момент является уязвимость в скрипте timthumb.php который отвечает за автоматическое создание иконок или превьюшек для записей в вашем блоге. Если в вашем шаблоне существует такая функция, значит с вероятностью 99% она реализована именно с помощью этого скрипта.

Чаще всего он находится в папке с темой вашего блога /wp-content/themes/название темы/ и называется или thumb.php или timthumb.php.

О уязвимости в этом файле писалось уже довольно давно и много, но тем не менее и сейчас происходят взломы с помощью этого файла.

Что делать, чтобы обезопасить свой блог?

- Убедитесь в том, что этот скрипт у вас самой новой версии, на данный момент актуальная 2.8.4, скачать можно здесь.

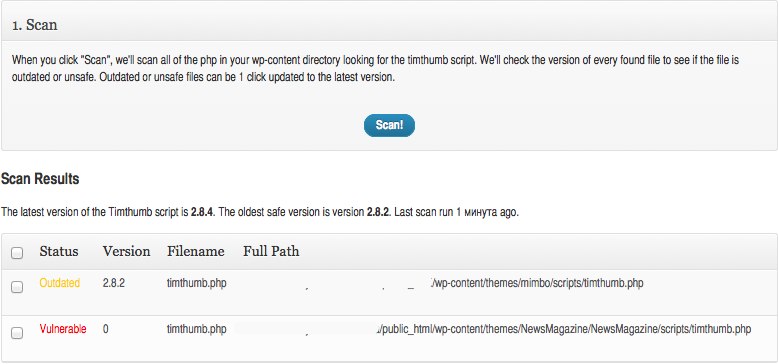

- Если вы не знаете что и как, где искать и что качать, просто установите плагин, который называется Timthumb Vulnerability Scanner, после установки и активации плагина, он проверяет папку с темами вашего блога и сообщает если найдены уязвимые файлы скрипта timthumb.php, а также предлагает обновить их.

Работа плагина выглядит примерно так:

Надеюсь у вас все получится, если не получается, обращайтесь будем решать проблему вместе. Если ваш блог уже взломали, также обращайтесь попробуем все исправить. Не забывайте делать резервные копии и следить за безопасностью блога.

Продолжить чтение...Очередные проблемы с безопасностью WordPress.Org

22 июня 2011

Сегодня рано утром команда WordPress обнаружили что в нескольких популярных плагинах (AddThis, WPtouch, и W3 Total Cache) содержатся умело замаскированные бэкдоры. Они также определили что эти бэкдоры были внедрены не авторами плагинов. К плагинам выпустили обновления и закрыли доступ к каталогу плагинов (скачать и установить что-то можно, опубликовать новый плагин нельзя) и занимаются поисками других подозрительных плагинов.

Пока ведутся поиски подозрительных плагинов и выясняется каким образом в эти плагины были внедрены бэкдоры, в целях безопасности Wodpress.Org решили сбросить все пароли пользователей. Теперь для того чтобы пользоватся форумами и другими сервисами WordPress.Org вам необходимо получить новый пароль.

Также в очередной раз команда WordPress напоминает пользователям о том, что в целях повышения безопасности, необходимо для разных сервисов использовать разные пароли.

Также если вы используете один из этих плагинов (AddThis, WPtouch, и W3 Total Cache), обязательно зайдите в панель администрирования блога, и установите обновления для каждого из них.

(Конечно приятно, что команда WordPress так быстро реагирует на появляющиеся уязвимости, но не очень приятно что они возникают таким глупым образом. Совсем не могу придумать каким образом в коде плагинов, без участия авторов, появились бэкдоры. От себя скажу, что если один из этих плагинов установлен на вашем блоге, обновлятся нужно уже сейчас.)

Продолжить чтение...Новая версия WordPress 3.1.2

26 апреля 2011

Вышла новая версия WordPress 3.1.2, насколько я понял обычное исправление безопасности, очередная проблема с блогами в которых несколько пользователей.

Данная версия исправляет ошибку, используя которую зарегистрированный пользователь с правами «Участник» может опубликовать запись в блоге.

В итоге, если у вашем блоге есть несколько пользователей и некоторые из них с такими правами доступа, обязательно установите это обновление.

Продолжить чтение...

15 ноября 2012

5 комментариев